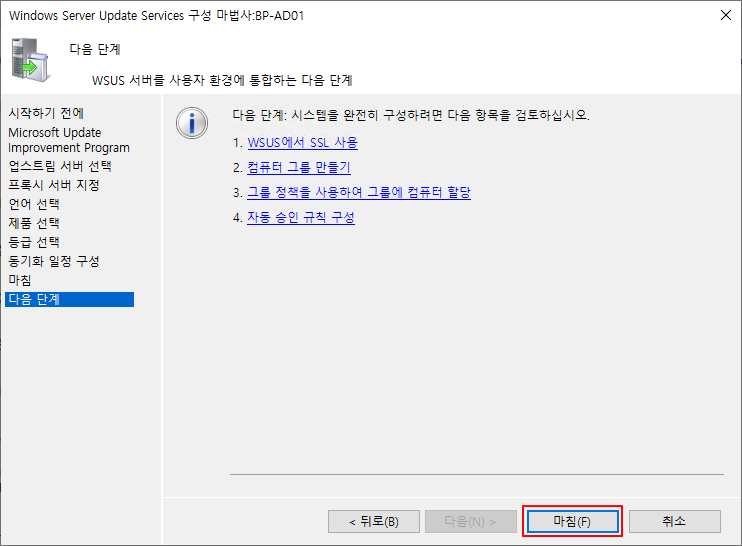

WSUS 구성 완료 후 추가 작업이 필요합니다.

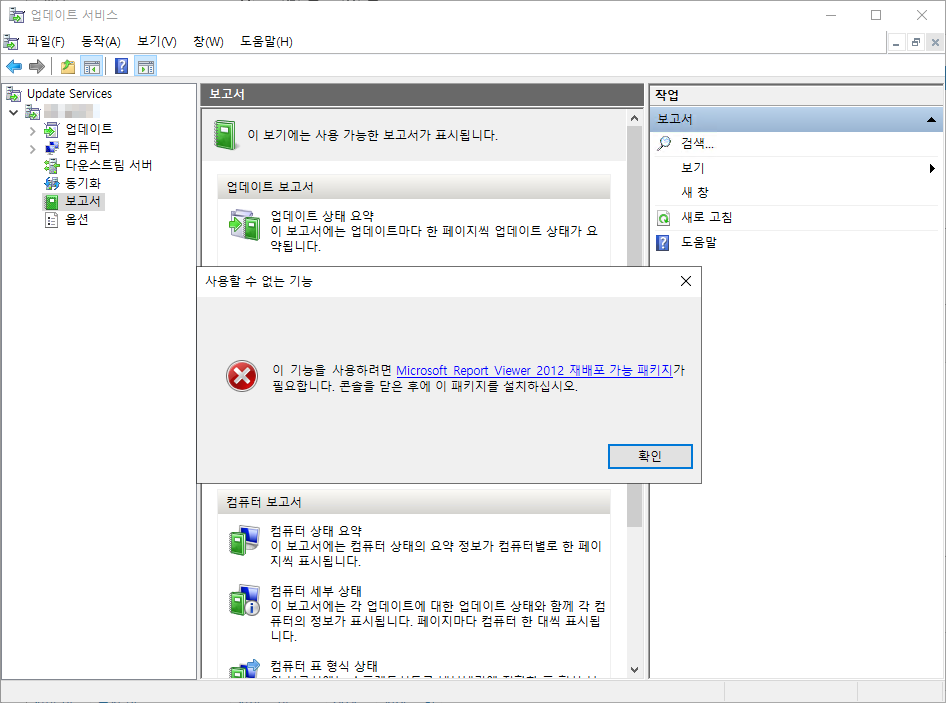

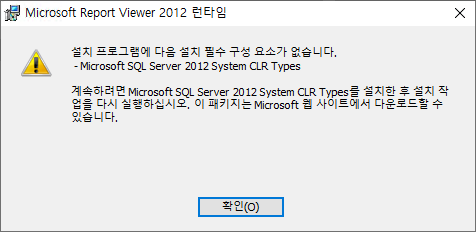

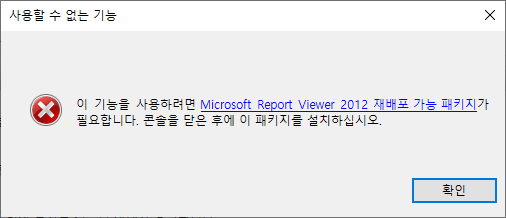

보고서를 선택할 경우 추가 패키지를 설치해야 한다고 표시를 해줍니다.

아래의 화면처럼 보고서 클릭 후 아무 매뉴를 누르면 확인할 수 있습니다.

위의 화면을 업애기 위해서는 아래의 2가지를 설치해야 합니다.

1. Microsoft SQL Server 2012 System CLR Types

2. Microsoft Report Viewer 2012 Runtime

2번을 먼저 설치할 경우 1번 설치가 선행되어야 한다는 메시지가 발생합니다.

[설치]

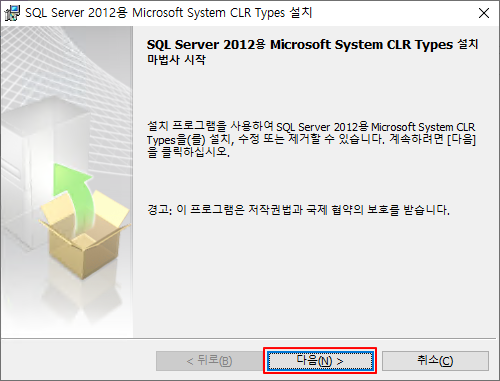

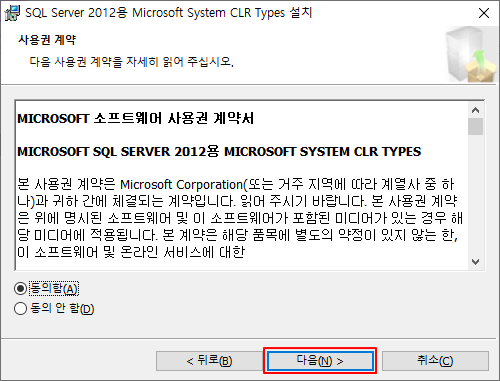

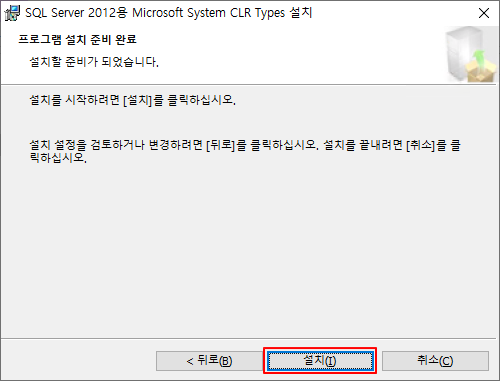

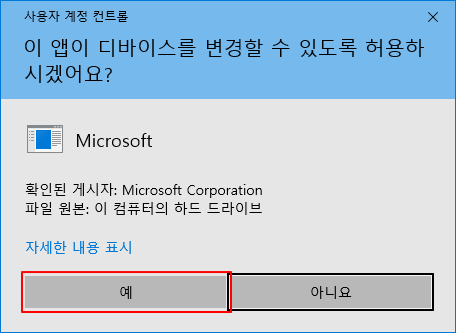

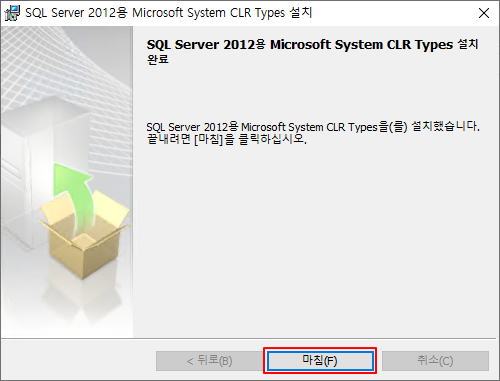

1. Microsoft SQL Server 2012 System CLR Types

Download Microsoft® SQL Server® 2012 Feature Pack from Official Microsoft Download Center

Important! Selecting a language below will dynamically change the complete page content to that language. DeutschEnglishEspañolFrançaisItalianoPortuguês (Brasil)Русский한국어中文(简体)中文(繁體)日本語 Download The Microsoft® SQ

www.microsoft.com

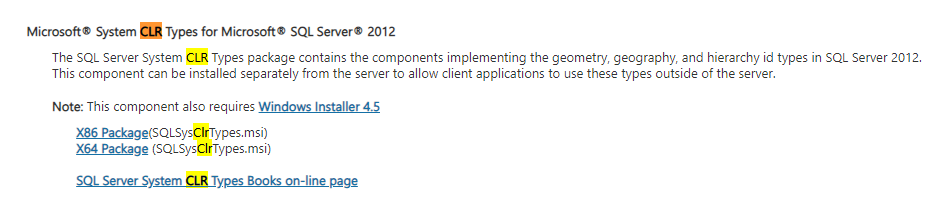

해당 사이트에 접속 후 "설치 지침"을 클릭하여 글을 펼친 후 "CLR"을 검색하시면 아래의 화면을 보실 수 있습니다.

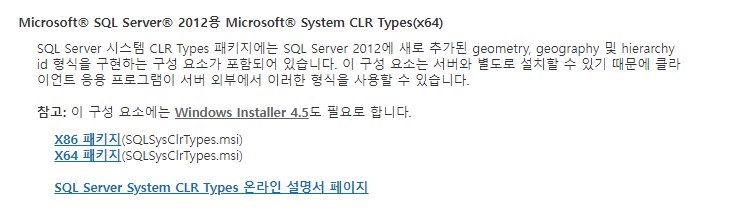

버전에 맞게 다운로드하여 설치하시면 됩니다.

- 영문

- 한글

- 설치 화면

[설치]

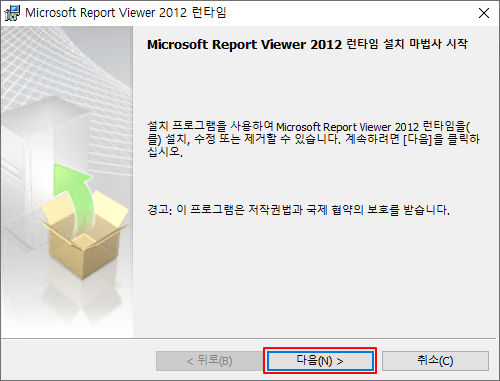

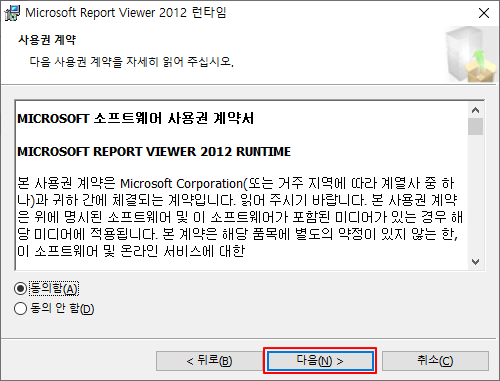

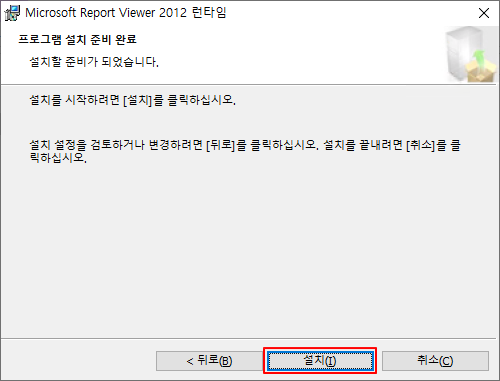

2. Microsoft Report Viewer 2012 Runtime

화면의 "다운로드"로 바로 다운로드 받으시면 됩니다.

해당 URL 정보는 아래의 팝업 화면에서 URL을 클릭하면 바로 연결됩니다.

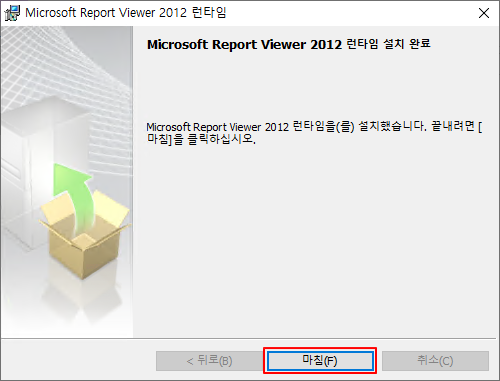

- 설치화면

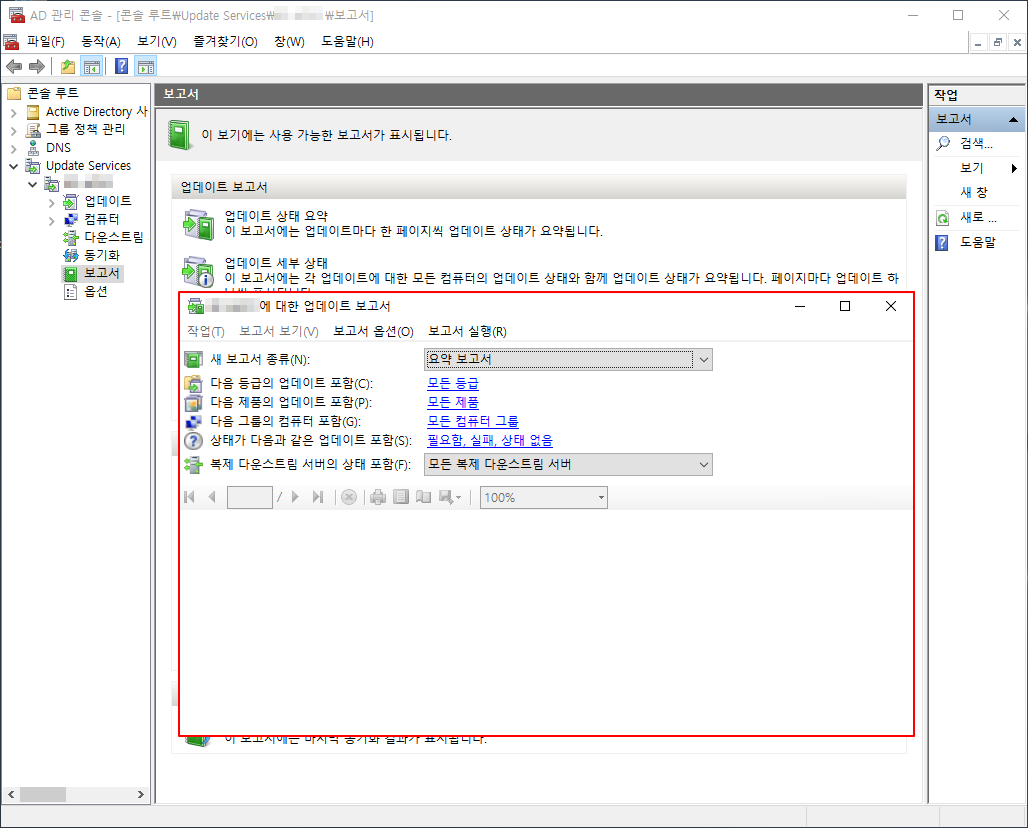

[설치 완료 확인]

- WSUS 콘솔 → Update Services → Server → 보고서 → "업데이트 상태 요약" 클릭 시 매뉴 확인 가능

'기술 노트 > Windows Server' 카테고리의 다른 글

| RADIUS 서버 설치 (0) | 2023.08.10 |

|---|---|

| 윈도우즈 업데이트 서버 만들기 (WSUS) - 4 (0) | 2023.08.08 |

| 윈도우즈 업데이트 서버 만들기 (WSUS) - 2 (0) | 2023.08.07 |

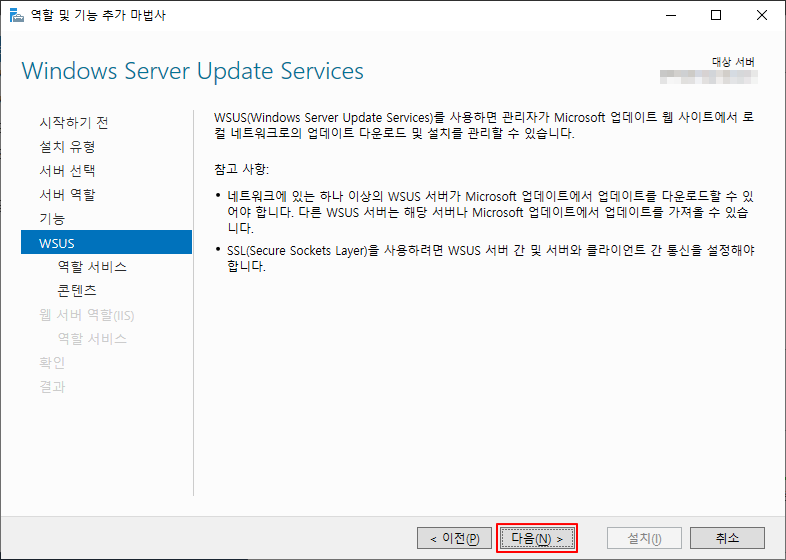

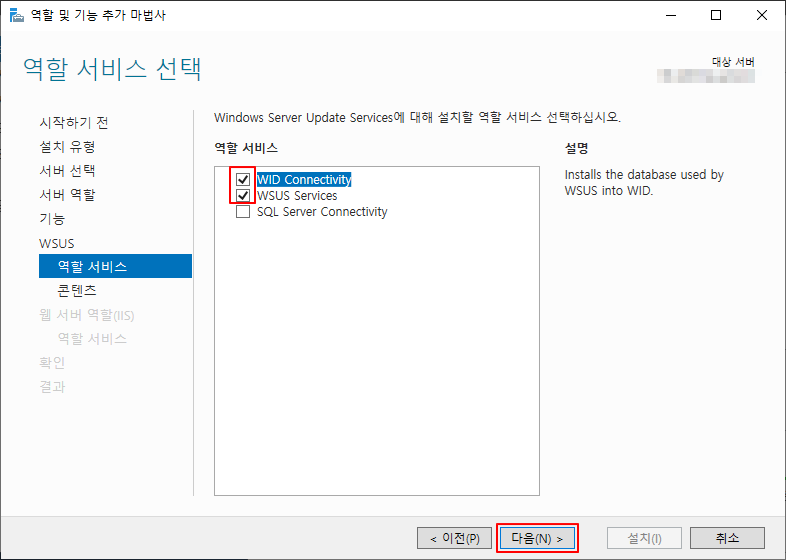

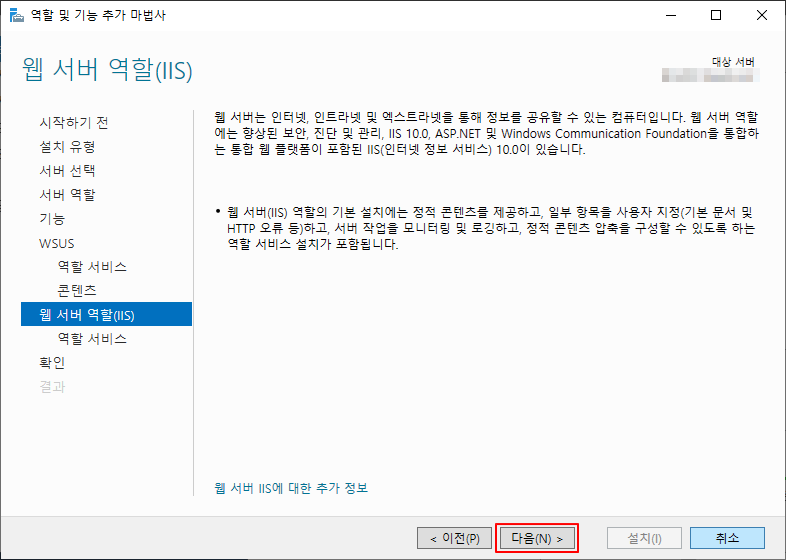

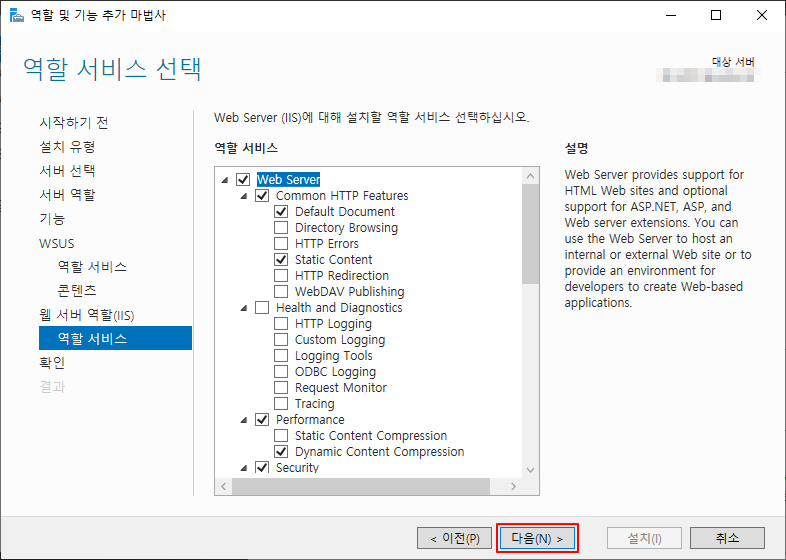

| 윈도우즈 업데이트 서버 만들기 (WSUS) - 1 (0) | 2023.08.04 |

| 파워쉘 스크립트 예시 (0) | 2023.08.04 |